Schutzbedarf IKT-System erarbeiten

Zweck

Mit der Schutzbedarfsanalyse werden die Anforderungen an die Informationssicherheit und den Datenschutz erhoben.

Grundidee

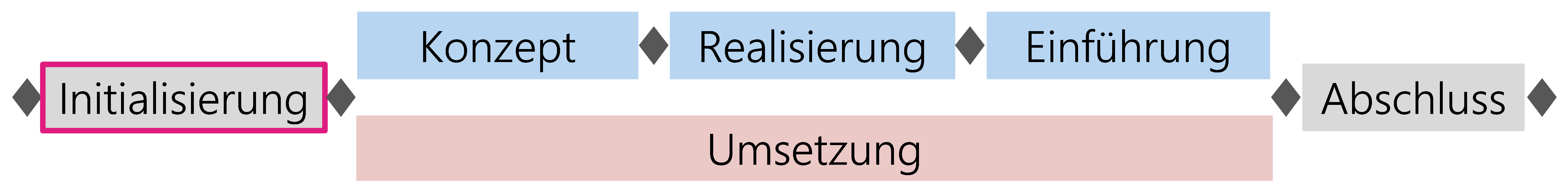

Bei jedem Informatikvorhaben ist eine Schutzbedarfsanalyse durchzuführen. Mit ihrer Erarbeitung wird gewährleistet, dass die ISDS-Aspekte von Anfang an berücksichtigt werden.

Die Feststellung des Schutzbedarfs sollte an den zu bearbeitenden Informationen erfolgen und der Bedarf dann auf die technische Infrastuktur vererbt werden.

HERMES spezifisch

Zeigt die Schutzbedarfsanalyse, dass ein erhöhter Schutz nötig ist, muss während der Lösungsentstehung ein ISDS-Konzept mit einer vertieften Risikoanalyse erarbeitet werden.

Werden Personendaten gemäs §3 IDG bearbeitet, müssen gemäss §10 IDG die Risiken für die Grundrechte der betroffenen Person bewertet werden. Bei Vorliegen von besonderen Risiken (§24 IDV) muss das Vorhaben der Datenschutzbeauftragten zur Prüfung unterbreitet werden (Vorabkontrolle).

Aktivitäten

-

Informationssicherheit und Schutzbedarf analysieren.

-

Datenschutzkonzeption und -risiken initiieren (DSFA)

-

Risikoanalyse durchführen.

-

Anforderungen bezüglich Informationssicherheit und Datenschutz prüfen und Auswirkungen auf die Studie, die Projektabwicklung und die anvisierte Lösung beurteilen.

-

Schutzbedarfsanalyse mit den Controlling- und Vorgabestellen abstimmen.

Ergebnisse

Beziehungen

| Modul | Aufgabe | Verantwortung Aufgabe | Ergebnis | Beteiligt an der Ergebniserstellung |

|---|---|---|---|---|

| Projektgrundlagen | Schutzbedarf IKT-System erarbeiten | ISDS-Verantwortlicher | Schutzbedarfsanalyse | Projektleiter, ISDS-Verantwortlicher |